Windows 10やWindows 11では、ログイン方法として「PINコード(Windows Hello)」が広く使われています。

パスワードよりも手軽で便利なため、多くの企業でも導入されています。

しかし、このPIN方式――

実は“安全そうに見えて誤解されがちなポイント”がいくつも存在します。

本記事では、IT管理の現場視点で

WindowsのPIN方式の危険性と正しい運用方法を解説します。

■ PINは「パスワードの代替」ではない

まず大前提として理解しておくべきことがあります。

👉 PINはパスワードとは別物です

- パスワード:Microsoftアカウントやドメイン認証に使用(サーバー側)

- PIN:そのPC“単体”に紐づくローカル認証

つまり、

👉 PINが漏れても、他のPCやクラウドには基本的に影響しない

これはメリットでもありますが、逆に言うと…

👉 PC単体の防御としては“弱いケースがある”

■ Windows PIN方式の主な危険性

① 桁数が短く総当たりに弱い

PINは通常4桁〜6桁が多く設定されます。

- 4桁 → 10,000通り

- 6桁 → 1,000,000通り

一見多く見えますが、

👉 物理的にPCが手元にある状態では突破されるリスクあり

特に以下の場合は危険です:

- ログイン試行制限が緩い

- BitLocker未設定

- 古い端末

② 「本人しか使えない」という誤解

よくある誤解です。

👉 PINは“その人専用”ではなく“その端末専用”

つまり、

- PCを拾われた

- 社員が退職後に持ち出した

このような場合、

👉 PINを知っていれば誰でもログイン可能

③ セーフモードや回復モード経由の突破リスク

状況によっては以下のルートが存在します:

- セーフモード起動

- ローカルアカウント切替

- 回復環境からの操作

特に企業でありがちなミス:

👉 管理者権限の設計が甘い

→ PIN以前に「構成で破られる」

④ BitLocker未使用=ほぼ無防備

これが一番危険です。

👉 ストレージ暗号化(BitLocker)が無い場合

- SSDを取り外す

- 別PCで中身を読む

👉 PIN関係なくデータ丸見え

⑤ PINだけ運用=セキュリティ意識の低下

PINは便利すぎるため、

- パスワードを覚えない

- セキュリティ意識が落ちる

結果:

👉 インシデント時に復旧できない

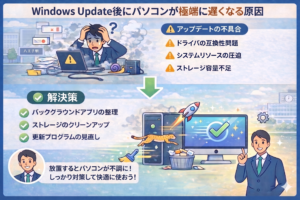

■ 実務で起きているトラブル事例

現場ではこういうことが起きています:

- 「PINは分かるけどパスワード分からない」

- 「退職者のPCにログインできない」

- 「BitLocker回復キーが不明で詰み」

- 「PINエラーでログイン不可」

👉 便利さが“復旧不能リスク”に変わる

■ 正しい運用ルール(企業向け)

ここが重要です。対策はシンプルです。

✔ 必須設定

- BitLocker有効化(回復キー管理)

- パスワードの保管(管理者が把握)

- PIN桁数を6桁以上に

✔ 推奨設定

- ログイン試行回数制限

- TPM有効化

- Windows Helloのポリシー制御

✔ NG運用

- PINだけで管理

- 個人任せのパスワード管理

- 管理者アカウント未整備

■ 結論:PINは「安全」ではなく「補助機能」

WindowsのPINは便利ですが、

👉 単体でのセキュリティとしては不十分

正しくはこう考えてください:

👉 PIN=“使いやすさ向上のための補助認証”

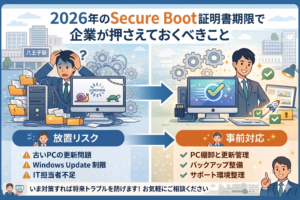

■ 中小企業ほど危ない理由

中小企業でよくある状態:

- 情シス不在

- 初期設定のまま運用

- セキュリティルールなし

この状態でPINを使うと、

👉 “なんとなく安全”なまま放置される

これが一番危険です。

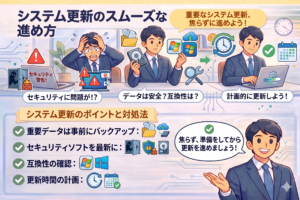

■ まとめ

WindowsのPIN方式は、

- ✔ 便利

- ✔ ローカル限定で安全性あり

しかし、

- ✖ 短いコードで突破リスク

- ✖ 物理アクセスに弱い

- ✖ 設定次第で簡単に崩れる

👉 「設定と運用がすべて」

■ 最後に(IT顧問としての視点)

実際の現場では、

👉 “PINが危険”ではなく“設定ミスが危険”

です。

- BitLocker未設定

- 管理者不在

- ルール未整備

これらが重なると、

👉 1台のPCから全社リスクに発展します

もし

- 自社の設定が正しいか分からない

- PIN運用が安全か不安

- IT担当がいない

という場合は、

一度見直すだけでリスクは大きく減らせます。